利用 TryCloudflare 功能漏洞部署的各种 RAT

攻击者利用Cloudflare免费功能散布远程访问木马

主要资讯

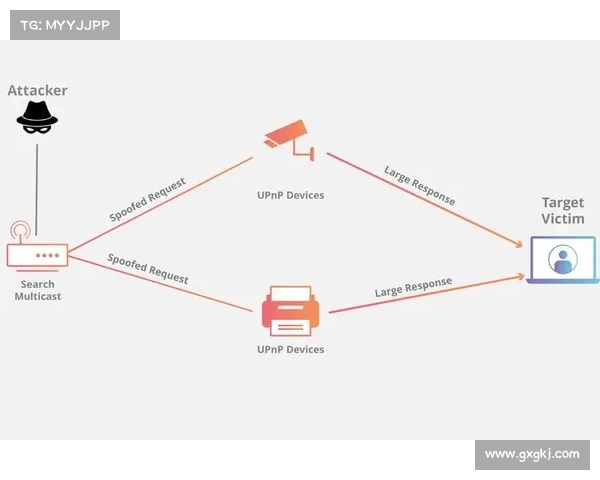

自二月以来,许多行业如制造、科技、金融和法律组织遭遇利用Cloudflare的免费TryCloudflare Tunnel功能的攻击。攻击者使用税务主题的钓鱼邮件,通过LNK载荷传递远程访问木马,包括XWorm、VenomRAT、Remcos RAT、AsyncRAT和GuLoader。Cloudflare已加强对恶意隧道的检测并推行机器学习检测技术,以应对这些攻击。自二月份以来,制造、科技、金融和法律行业的组织面临著利用Cloudflare免费TryCloudflare Tunnel功能的攻击,这些攻击旨在散布多种远程访问木马,如XWorm、VenomRAT、Remcos RAT、AsyncRAT和GuLoader,根据BleepingComputer的报导。

根据Proofpoint的分析,入侵行为始于发送税务主题的钓鱼电子邮件,这些邮件附带链接或附件,重定向到LNK载荷,其执行BAT或CMD脚本,进而部署PowerShell和Python安装程序,然后安装RAT。研究人员报告指出,攻击者利用Cloudflare的合法性和匿名性,使得恶意威胁检测变得更加困难。基于这些发现,Cloudflare强调他们已经立即采取行动,关闭恶意隧道。Cloudflare表示:“在过去几年中,我们在隧道产品中引入了机器学习检测,以更好地控制可能发生的恶意活动。”此外,Cloudflare呼吁安全供应商持续提交可疑的网址。

水母加速器手机版

水母加速器手机版相关连结: Proofpoint研究报告 Cloudflare官方声明

攻击行为过程表

步骤描述1发送钓鱼电子邮件,主题为税务相关2电子邮件中包含LNK载荷的附件或链接3执行BAT或CMD脚本4部署PowerShell和Python安装程序5安装远程访问木马 (如XWorm、VenomRAT等)这些事件强调了加强对网络威胁检测和防护的重要性,并提醒企业需保持警惕。